By MyCena | Posted on: 4 junho 2025

IAM vs. PAM: Por que entender a diferença é fundamental para sua estratégia de segurança cibernética

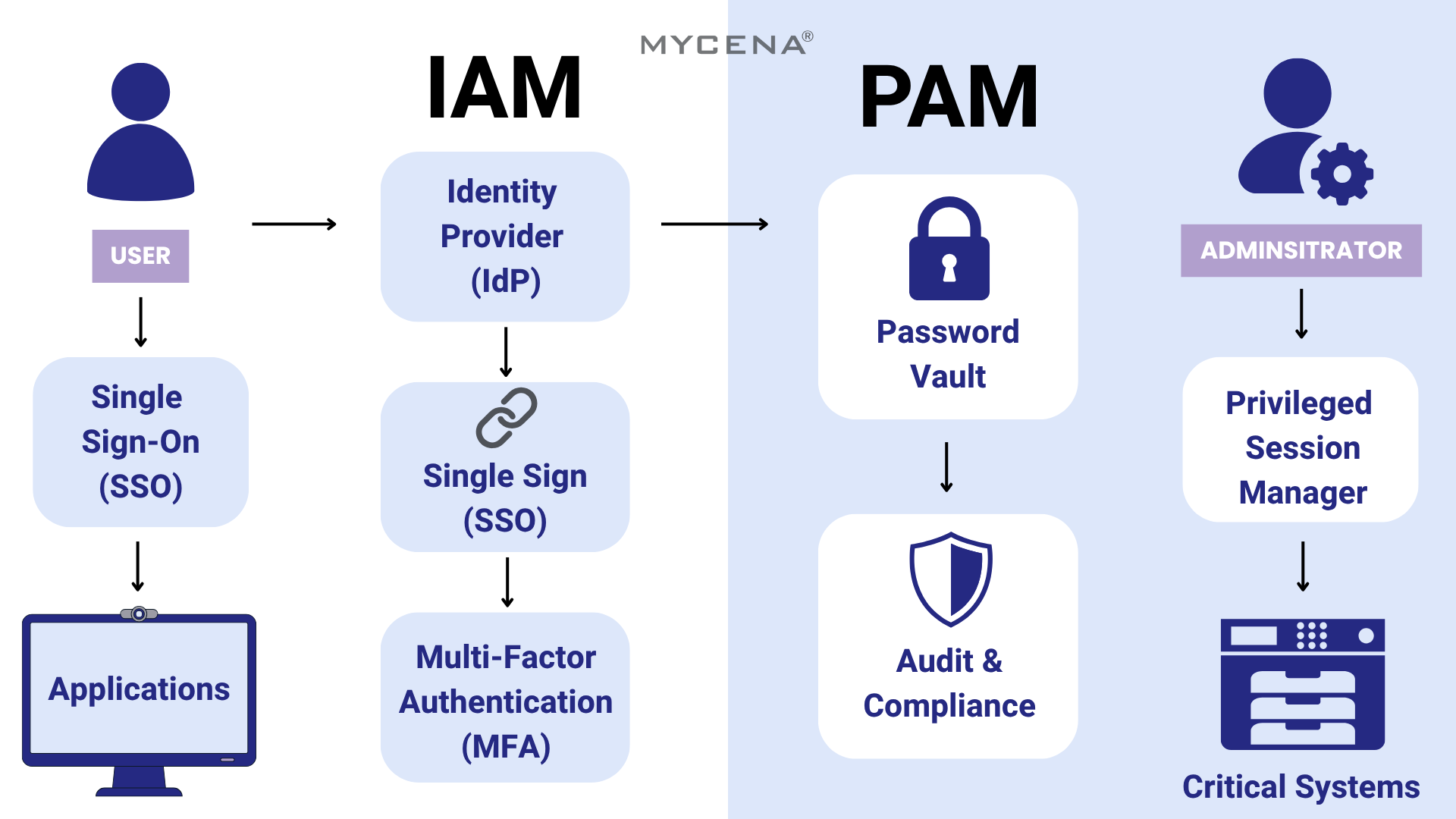

No cenário digital de hoje, gerenciar acessos não é apenas uma tarefa de TI — é uma linha crítica de defesa. Dois termos frequentemente usados no mundo da cibersegurança são IAM (Gerenciamento de Identidade e Acesso) e PAM (Gerenciamento de Acesso com Privilégios). Eles parecem semelhantes e estão relacionados — mas confundi-los pode deixar seus sistemas expostos de maneiras inesperadas.

Vamos explicar cada um deles e mostrar como desempenham papéis únicos (e essenciais) na segurança da sua organização.

O que é IAM?

Gerenciamento de Identidade e Acesso (IAM) é a camada fundamental do controle de acesso digital. É como a recepção do seu escritório digital — verificando quem é cada pessoa e o que ela está autorizada a fazer.

O IAM garante que cada usuário, seja funcionário, cliente, prestador de serviço ou parceiro, tenha o nível certo de acesso aos recursos certos — nada mais, nada menos.

Os sistemas IAM cuidam de:

- Criar e gerenciar identidades de usuários entre sistemas

- Controlar logins com métodos seguros como login único (SSO), autenticação multifator (MFA) ou biometria

- Automatizar processos de entrada e saída de colaboradores

- Atribuir acessos com base em funções (RBAC)

- Rastrear quem acessou o quê e quando (trilhas de auditoria)

Ferramentas IAM populares: Okta, Microsoft Entra ID (antigo Azure AD), Auth0

Pense no IAM como o crachá digital de identificação e o portão de acesso para todos no seu ecossistema.

O que é PAM?

Enquanto o IAM é sobre todos, o Gerenciamento de Acesso com Privilégios (PAM) é sobre os poucos — os usuários que detêm as chaves mestras digitais.

O PAM é um subconjunto especializado do IAM focado em proteger contas privilegiadas, como administradores de sistema, engenheiros DevOps e equipe de TI. Essas contas têm acesso à infraestrutura mais crítica e, se forem comprometidas, podem causar danos catastróficos.

As soluções PAM são projetadas para:

- Armazenar e gerenciar credenciais poderosas em cofres de senhas seguros

- Monitorar e gravar sessões de usuários com privilégios elevados

- Impor acesso Just-In-Time (JIT) — permissões temporárias sob demanda

- Detectar comportamentos incomuns ou arriscados com análise de comportamento de usuário

- Aplicar a Separação de Funções (SoD) para evitar conflitos de interesse

Ferramentas PAM populares: CyberArk, BeyondTrust, Delinea (antiga Thycotic)

Se o IAM gerencia a porta de entrada para todos, o PAM protege as chaves da sala do servidor.

IAM vs. PAM: Comparação Rápida

| Recurso |

IAM |

PAM |

| Quem cobre |

Todos os usuários (funcionários, parceiros, clientes) |

Usuários privilegiados (administradores, TI, DevOps) |

| Objetivo principal |

Gerenciar identidades de usuários e acessos gerais |

Proteger e monitorar acessos de alto risco |

| Foco |

Autenticação e acesso baseado em funções |

Cofre seguro de credenciais e controle de sessões |

| Uso típico |

Necessário para todas as organizações |

Crítico para sistemas sensíveis ou regulamentados |

Por Que Você Precisa dos Dois

Confiar apenas no IAM é como ter uma recepção bem guardada, mas sem tranca na sala do servidor. Por outro lado, usar apenas o PAM seria como trancar o administrador de TI enquanto o restante do prédio fica aberto.

Para uma estratégia robusta de segurança de acesso, você precisa do IAM e do PAM funcionando juntos:

- O IAM garante que todos estejam verificados e devidamente autorizados.

- O PAM garante que apenas as pessoas certas, no momento certo, acessem seus sistemas mais sensíveis — com supervisão e controle.

Considerações Finais

À medida que as ameaças cibernéticas se tornam mais avançadas — especialmente com phishing, riscos internos e ataques impulsionados por IA — confiar apenas em ferramentas tradicionais de identidade ou acesso deixa lacunas. IAM e PAM são peças essenciais do quebra-cabeça da segurança, mas ainda dependem de um elemento vulnerável: credenciais gerenciadas por humanos.

É aí que entra o MyCena.

O MyCena leva o IAM e o PAM um passo além ao eliminar o elo mais fraco da cadeia: as senhas. Com gerenciamento de credenciais criptografadas e automatizadas, o MyCena garante que os funcionários nunca criem, vejam ou compartilhem credenciais. Isso torna o phishing irrelevante, o acesso segmentado e a conformidade muito mais fácil.

Ao complementar suas estratégias de IAM e PAM, o MyCena ajuda a eliminar completamente os ataques baseados em credenciais, simplificando a governança e aumentando a resiliência e a eficiência da sua organização.

Sem senhas. Sem phishing. Sem problemas.

MyCena. Segurança feita para você.

By MyCena | Posted on: 21 março 2025

A lição de US$ 1,5 bilhão: por que a Bybit — e a indústria — devem deixar a segurança baseada em identidade para trás

Em fevereiro de 2025, uma das maiores violações da história das criptomoedas surpreendeu o mundo dos ativos digitais. A Bybit, uma grande exchange, perdeu US$ 1,5 bilhão em um ataque cibernético direcionado. Apesar de usar autenticação multifator (MFA), políticas de senha e controles de acesso, os invasores tiveram sucesso — rápida e silenciosamente.

Essa violação não aconteceu por negligência. Aconteceu por causa de uma falha fundamental no modelo de segurança do setor.

O ataque à Bybit revelou o que muitos suspeitavam: a segurança baseada em identidade não funciona mais. E, a menos que o setor evolua, essas violações continuarão acontecendo.

A falha fatal: identidade não é acesso

Por anos, as plataformas de ativos digitais confiaram em modelos baseados em identidade — verifique quem é alguém e deixe-o entrar. Esses sistemas usam nomes de usuário, senhas e tokens para confirmar a identidade.

Mas aqui está o problema: a identificação não prova autorização. Verificar quem é alguém não significa que ele deve acessar um sistema. Essa lacuna de autenticação de identidade é uma fraqueza crítica — e os invasores a exploram diariamente.

Em configurações baseadas em identidade, uma credencial roubada — seja uma senha ou chave de API — pode abrir sistemas inteiros. E uma vez lá dentro, os invasores se movem lateralmente entre plataformas, carteiras e serviços. Foi exatamente o que aconteceu na Bybit.

A IA superou a segurança tradicional

O aumento dos ataques com tecnologia de IA tornou a segurança baseada em identidade ainda mais vulnerável. Os invasores agora usam automação, deepfakes e phishing hiperdirecionado para contornar as proteções humanas.

Um relatório da Capgemini de 2024 mostrou que 97% das organizações sofreram violações vinculadas a ameaças geradas por IA. No caso da Bybit, os invasores usaram phishing, troca de SIM e códigos MFA interceptados para invadir. Depois que tiveram acesso, o dano foi instantâneo — e irreversível.

Ferramentas legadas como MFA e gerenciadores de senhas não conseguem acompanhar. A superfície de ataque mudou, mas a estratégia de defesa não.

Um novo modelo: acesso baseado em criptografia com ML-DAES

Para evitar essas falhas, o setor precisa de uma nova base. É aí que entra o ML-DAES (Multi-Layer Dynamic Access Encryption Security).

O ML-DAES elimina senhas e chaves de API. Em vez disso, ele usa credenciais criptografadas específicas do aplicativo que os usuários nunca veem, armazenam ou compartilham. Não há nada para phishing, roubo ou uso indevido. E como cada credencial é específica do sistema, mesmo que um ponto de acesso seja comprometido, ele não pode ser usado em outro lugar.

Isso muda a autenticação da identidade para a autorização criptografada — um modelo que neutraliza o phishing, impede o movimento lateral e remove o risco de credenciais internas.

E se a Bybit tivesse usado ML-DAES?

Os e-mails de phishing falhariam — não haveria credenciais para entregar.

A troca de SIM e a interceptação de MFA seriam irrelevantes.

As chaves de API não existiriam em um formato utilizável.

Mesmo que os invasores violassem um sistema, eles não iriam além. O ML-DAES teria segmentado o acesso, bloqueado o movimento lateral e tornado o acesso roubado inútil.

Em resumo: a violação não teria acontecido.

Além da segurança: conformidade e eficiência

O ML-DAES também automatiza a conformidade. Com registros de acesso imutáveis e assinados criptograficamente, as empresas atendem a regulamentações como MiCA, SEC e GDPR sem esforço.

As equipes de TI economizam tempo sem redefinições de senha ou provisionamento manual. E com menos violações, as seguradoras reduzem os prêmios. O resultado é uma segurança mais forte, operações mais suaves e custos reduzidos.

O setor deve seguir em frente

O ataque Bybit não é apenas um conto de advertência — é um ponto de virada. A segurança baseada em identidade não é mais viável em um mundo de ameaças de IA e explorações automatizadas.

Para proteger bilhões em ativos digitais — e a confiança dos investidores — o setor deve fazer a transição para modelos de acesso baseados em criptografia. O ML-DAES oferece um caminho comprovado a seguir.

A hora de agir é agora. Não com mais patches, mas com uma reformulação completa da segurança, criada para as ameaças de hoje, não para as suposições de ontem.

By MyCena | Posted on: 21 março 2025

Eliminando o risco cibernético nº 1 em operações marítimas — sem mudar a forma como …

Na segurança cibernética marítima, a ameaça mais perigosa nem sempre é a que está nas manchetes. Embora malware e ransomware chamem a atenção, mais de 90% dos ataques cibernéticos começam com algo muito mais simples: credenciais roubadas.

Em operações marítimas, essa vulnerabilidade é ampliada. Alta rotatividade de tripulação, sistemas remotos, acesso generalizado de terceiros e logística complexa criam inúmeros pontos de entrada. As senhas são rotineiramente compartilhadas, reutilizadas ou armazenadas de forma insegura, tornando-as o elo mais fraco em ambientes seguros.

A dura verdade? Seu maior risco cibernético não é malware, é o uso indevido de credenciais. E nenhum firewall ou antivírus pode proteger totalmente seus sistemas se o acesso permanecer vinculado a senhas que sua tripulação deve gerenciar.

Por que os modelos de acesso tradicionais falham

Por décadas, as organizações marítimas confiaram na segurança baseada em identidade: verifique a identidade de alguém e conceda acesso. Mas esse modelo depende de senhas gerenciadas por funcionários, que são inerentemente falhas.

Apesar do treinamento, o phishing continua sendo uma ameaça persistente. As credenciais são reutilizadas, esquecidas ou expostas. E uma vez que um conjunto é comprometido, os invasores podem se mover lateralmente por sistemas conectados, aumentando o dano.

A raiz do problema é uma suposição perigosa: que saber quem alguém é equivale a confirmar que está autorizado. Essa lacuna de identificação e autenticação deixa as operações marítimas vulneráveis a um único ponto de falha.

Um modelo mais inteligente: acesso baseado em criptografia com ML-DAES

Para eliminar esse risco, o controle de acesso deve evoluir. O Multi-Layer Dynamic Access Encryption Security (ML-DAES) da MyCena remove senhas completamente do controle humano.

Com o ML-DAES, credenciais criptografadas, dinâmicas e específicas do sistema são criadas e distribuídas automaticamente, sem nunca serem vistas ou manipuladas pelos funcionários. Não há nada para compartilhar, armazenar ou roubar. Mesmo se alguém clicar em um link de phishing, os invasores ficam de mãos vazias.

Essa abordagem torna o acesso à prova de violação, à prova de phishing e pronto para auditoria, sem alterar a forma como sua equipe opera.

Em cenários marítimos de alto risco, como operações portuárias, em frotas de transporte ou plataformas offshore com equipes rotativas, o ML-DAES protege o acesso a todos os sistemas sem interromper os fluxos de trabalho.

Conformidade simplificada e econômica

O ML-DAES não apenas aumenta a segurança, mas simplifica a conformidade com o GDPR, IMO e outras regulamentações marítimas. O gerenciamento automatizado de credenciais e os registros de acesso em tempo real tornam as auditorias perfeitas. As equipes de TI economizam tempo, e as organizações geralmente se qualificam para prêmios de seguro cibernético mais baixos graças ao risco de violação drasticamente reduzido.

Trace um novo curso em segurança cibernética

Você não pode impedir que ameaças tenham como alvo seus navios. Mas com o ML-DAES, você pode impedi-los de entrar.

Isso é mais do que uma solução de segurança cibernética — é uma mudança estratégica que fortalece a resiliência, protege dados e cria confiança em toda a sua operação. Pronto para reduzir riscos e tirar o fardo da sua tripulação?

Entre em contato conosco hoje mesmo para agendar uma demonstração personalizada ou solicitar uma avaliação de segurança para suas operações marítimas.

By MyCena | Posted on: 6 maio 2024

95% Das Violações São Devidas A Erro Humano

Hoje é o dia mundial da senha. Mas você já se perguntou: por que esse dia existe?

Imagine se os funcionários fizessem suas próprias chaves do escritório. Isso seria INSANO, certo?

ENTÃO, POR QUE DEIXAR OS FUNCIONÁRIOS FAZER SUAS PRÓPRIAS SENHAS?

Especialmente quando 95% das violações são devidas a erro humano (fonte: WEF).

É hora das empresas inverterem o script e começarem a controlar seu próprio acesso.

Usando MyCena Security Solution , as empresas geram e distribuem senhas criptografadas altamente seguras aos funcionários para que eles nunca as conheçam e não possam divulgá-las.

Não há mais senha para criar, digitar ou lembrar. E nenhuma identidade para roubar.

By MyCena | Posted on: 15 abril 2024

A Microsoft Deixou Senhas Internas Expostas No Último Erro De Segurança

Sem proteção por senha, um servidor da Microsoft contendo uma variedade de credenciais de segurança usadas pelos funcionários da Microsoft para acessar sistemas internos era acessível a qualquer pessoa na Internet.

O acesso é o maior ponto fraco da segurança cibernética. As empresas precisam controlar suas credenciais e criptografá-las para que não possam ser conhecidas e divulgadas.

By MyCena | Posted on: 19 fevereiro 2024

Este Trojan Para IOS Está Coletando Dados De Reconhecimento Facial

O malware ‘GoldPickaxe’ rouba dados de reconhecimento facial, provavelmente porque bancos e agências governamentais estão adotando verificações biométricas.

=> A biometria de identidade é apenas 0 e 1, e os criminosos sabem disso.

=> O que é pior? Uma vez roubados, eles não podem ser alterados.

https://lnkd.in/eCVbjQNE