IAM, PAM, SSO, gerenciadores de senhas |

Gerenciamento de acesso criptografado |

|

|---|---|---|

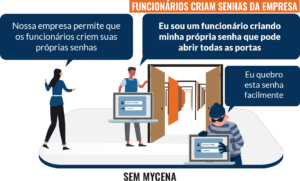

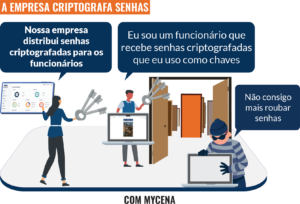

Conhecimento De Senhas |

Sim

|

Não

|

Força Da Senhas |

Fraco

|

Forte

|

Risco De Roubo De Senha |

Alto

|

Baixo

|

Segmentação De Acesso |

Não

|

Sim

|

Camadas De Acesso |

Não

|

Sim

|

Redefinição De Senha |

Não

|

Sim

|

Flexibilidade De Acesso |

Não

|

Sim

|

Governança |

Não

|

Sim

|

Risco De Movimentação Lateral, Escalonamento De Privilégios, Ransomware, Ataques À Cadeia De Suprimentos |

Alto

|

Baixo

|

Expiração Da Senha |

Não

|

Sim

|

Bloqueia Salvar Senhas No Navegador E Na Área De Transferência Do Windows |

Não |

Sim |

Acesso Com Um Clique |

Não |

Sim |

Integração Com Protocolos De Infraestrutura (Telnet, SSH, RDP, Etc.), Sites (Http/Https), Aplicações Locais E Legadas |

Não |

Sim |

Integração Do Módulo GRC Com Soluções Syslog (SIEM, Splunk) |

Não |

Sim |

Gerenciamento Centralizado De Credenciais |

Não |

Sim |

Módulo De Cartãos De Crédito |

Não |