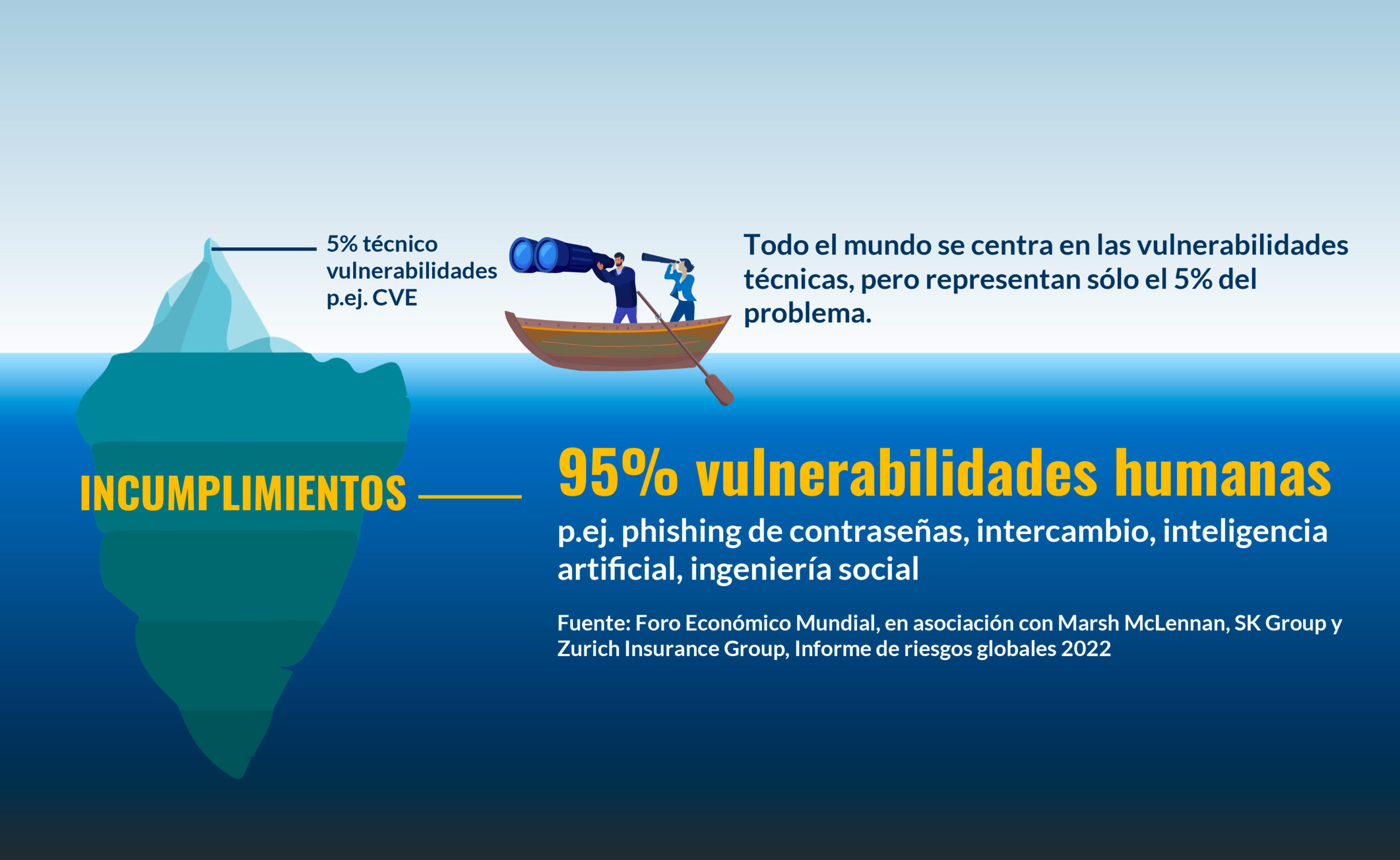

El 95% de las infracciones se deben a que las personas conocen las contraseñas

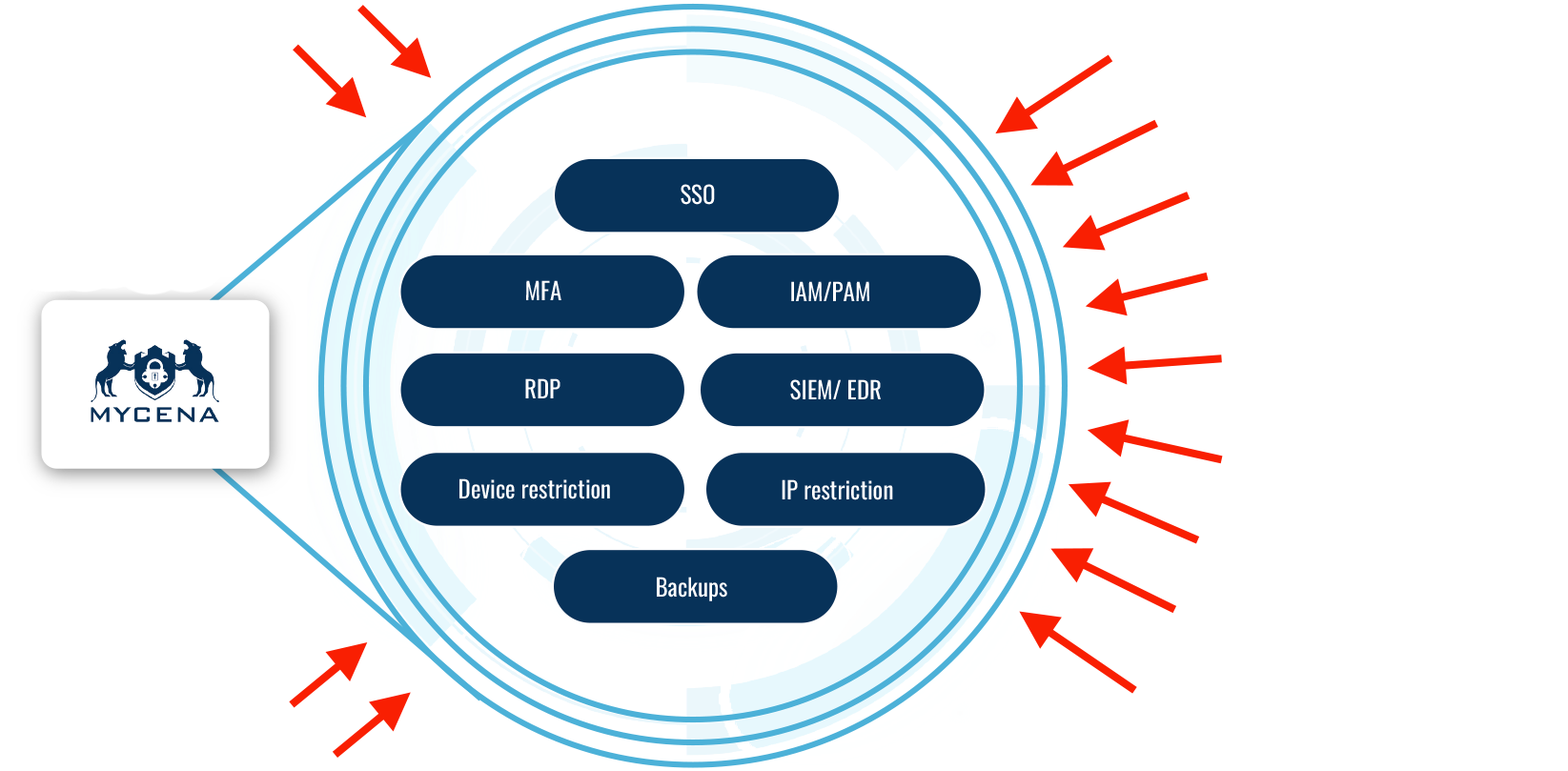

Sus inversiones en ciberseguridad no valen nada cuando los delincuentes inician sesión

- Actualmente, los empleados crean contraseñas para acceder a sus sistemas como IAM, PAM, SSO, intranet, acceso remoto IT y OT, aplicaciones web y locales, bases de datos, aplicaciones heredadas (mainframe), servidores, equipos conectados…

- Estas contraseñas son débiles como Password123, compartidas, pirateadas, vendidas, reutilizadas, escritas y fácilmente robadas.

- Un acceso robado puede conducir al robo de datos, extorsión, interrupciones del negocio, ransomware, espionaje, ataques a la cadena de suministro, sanciones, demandas, reparaciones, pérdida de reputación y bancarrota.