By MyCena | Posted on: 4 junio 2025

IAM vs. PAM: Por qué entender la diferencia es clave para tu estrategia de ciberseguridad

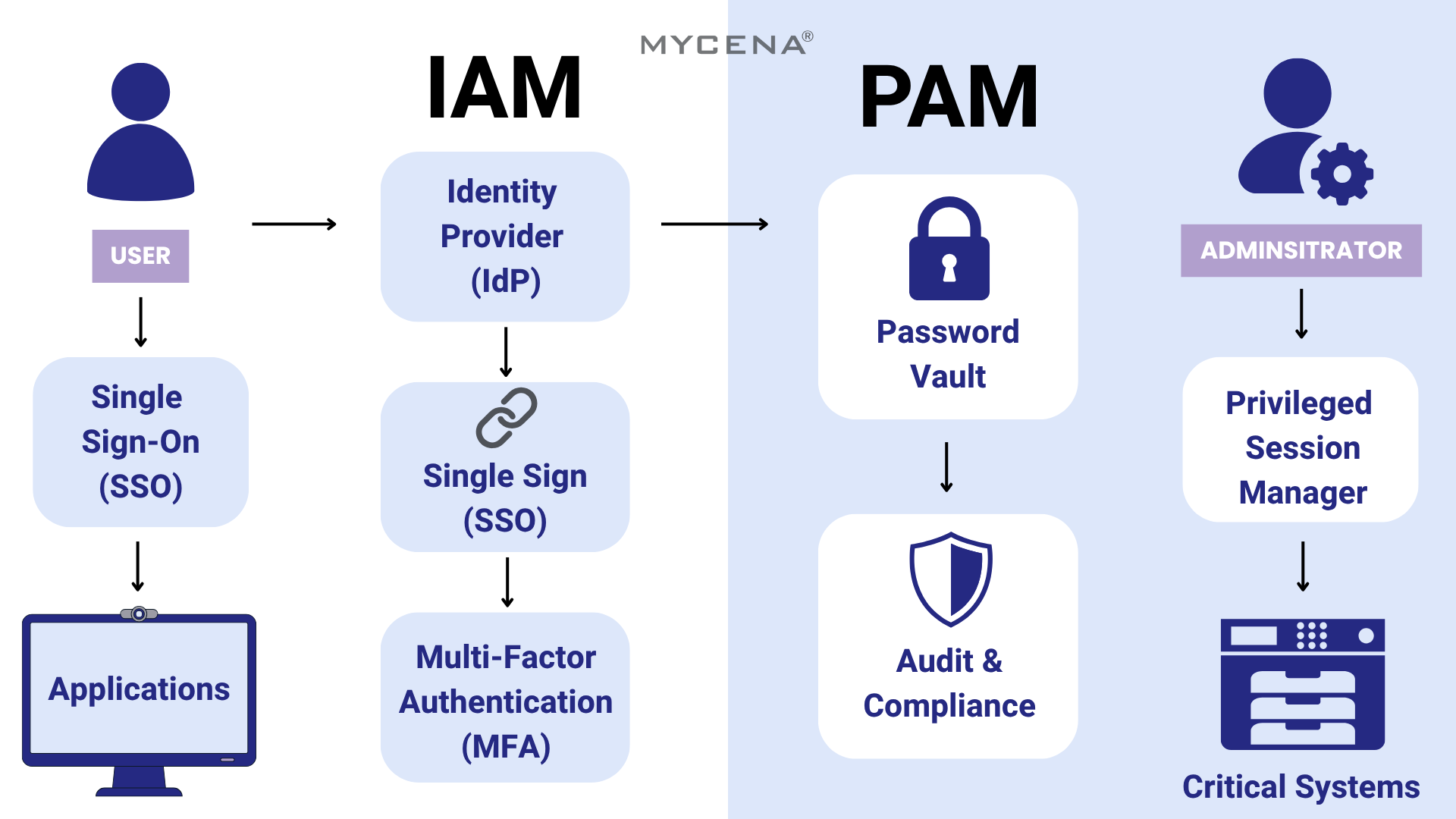

En el panorama digital actual, gestionar el acceso no es solo una tarea de TI: es una línea de defensa crítica. Dos términos que se mencionan con frecuencia en el mundo de la ciberseguridad son IAM (Gestión de Identidad y Acceso) y PAM (Gestión de Acceso Privilegiado). Suenan similares y están relacionados, pero confundirlos podría dejar tus sistemas expuestos de maneras inesperadas.

Vamos a desglosarlos y explicar cómo cada uno juega un papel único (y esencial) para mantener segura tu organización.

¿Qué es IAM?

Identity and Access Management (IAM) es la capa fundamental del control de acceso digital. Es como la recepción de tu oficina digital, verificando quién es cada persona y qué está autorizada a hacer.

IAM garantiza que cada usuario, ya sea empleado, cliente, contratista o socio, tenga el nivel adecuado de acceso a los recursos correctos, ni más ni menos.

Los sistemas IAM se encargan de:

- Crear y gestionar identidades de usuario en todos los sistemas

- Controlar los inicios de sesión con métodos seguros como Single Sign-On (SSO), autenticación multifactor (MFA) o biometría

- Automatizar los procesos de incorporación y baja de personal

- Asignar acceso basado en roles (RBAC)

- Registrar quién accedió a qué y cuándo (auditorías)

Herramientas IAM populares: Okta, Microsoft Entra ID (antes Azure AD), Auth0

Piensa en IAM como la tarjeta de identificación digital y la puerta de acceso para todos en tu ecosistema.

¿Qué es PAM?

Mientras que IAM se centra en todos, Privileged Access Management (PAM) se centra en unos pocos, los usuarios que poseen las llaves maestras digitales.

PAM es un subconjunto especializado de IAM enfocado en proteger cuentas privilegiadas, como administradores de sistemas, ingenieros DevOps y personal de TI. Estas cuentas pueden acceder a la infraestructura más crítica y, si se comprometen, pueden causar daños catastróficos.

Las soluciones PAM están diseñadas para:

- Almacenar y gestionar credenciales potentes en bóvedas seguras

- Monitorear y registrar sesiones de usuarios con privilegios elevados

- Aplicar acceso Just-In-Time (JIT) temporal y bajo demanda

- Detectar comportamientos inusuales o riesgosos mediante análisis de comportamiento de usuarios

- Aplicar la segregación de funciones (SoD) para prevenir conflictos de interés

Herramientas PAM populares: CyberArk, BeyondTrust, Delinea (antes Thycotic)

Donde IAM gestiona la puerta principal para todos, PAM protege las llaves de la sala de servidores.

IAM vs. PAM: Comparación rápida

| Función | IAM | PAM |

| Usuarios cubiertos | Todos los usuarios (personal, socios, clientes) | Usuarios privilegiados (administradores, TI, DevOps) |

| Objetivo principal | Gestionar identidades de usuario y acceso general | Proteger y monitorear accesos de alto riesgo |

| Enfoque | Autenticación y acceso basado en roles | Almacenamiento seguro de credenciales y control de sesiones |

| Casos de uso | Necesario para todas las organizaciones | Crítico para sistemas sensibles o regulados |

Por qué necesitas ambos

Depender de IAM sin PAM es como tener un vestíbulo bien protegido pero sin cerradura en la sala de servidores. Por otro lado, usar PAM sin IAM sería como cerrar al administrador de TI mientras dejas el resto del edificio abierto.

Para una estrategia sólida de seguridad de accesos, necesitas que IAM y PAM trabajen juntos:

- IAM garantiza que todos sean verificados y autorizados correctamente.

- PAM asegura que solo las personas correctas, en el momento adecuado, puedan acceder a tus sistemas más sensibles, con supervisión y control.

Reflexiones finales

A medida que las amenazas cibernéticas se vuelven más avanzadas —especialmente con phishing, riesgos internos y ataques impulsados por IA— depender únicamente de herramientas tradicionales de identidad o acceso deja vacíos. IAM y PAM son piezas esenciales del rompecabezas de seguridad, pero todavía dependen de un elemento vulnerable: credenciales gestionadas por humanos.

Aquí es donde entra MyCena.

MyCena lleva IAM y PAM un paso más allá al eliminar el eslabón más débil de la cadena: las contraseñas. Con gestión de credenciales automatizada y encriptada, MyCena garantiza que los empleados nunca creen, vean o compartan credenciales. Esto hace que el phishing sea irrelevante, el acceso segmentado y el cumplimiento mucho más sencillo.

Al complementar tus estrategias de IAM y PAM, MyCena ayuda a eliminar por completo los ataques basados en credenciales, simplificando la gobernanza y aumentando la resiliencia y eficiencia de tu organización.

Sin contraseñas. Sin phishing. Sin problemas.

MyCena. Seguridad lista para ti.

By MyCena | Posted on: 21 marzo 2025

La lección de 1.500 millones de dólares: por qué Bybit—y toda la industria—deben dejar atrás la seguridad basada en identidad

En febrero de 2025, una de las mayores violaciones de seguridad en la historia de las criptomonedas conmocionó al mundo de los activos digitales. Bybit, un exchange importante, perdió 1.500 millones de dólares en un ciberataque dirigido. A pesar de contar con autenticación multifactor (MFA), políticas de contraseñas y controles de acceso, los atacantes lograron su objetivo—rápida y silenciosamente.

Esta brecha no ocurrió por negligencia. Sucedió debido a una falla fundamental en el modelo de seguridad de la industria.

El ataque a Bybit reveló lo que muchos sospechaban: la seguridad basada en la identidad ya no funciona. Y a menos que la industria evolucione, estas violaciones seguirán ocurriendo.

La falla fatal: la identidad no es acceso

Durante años, las plataformas de activos digitales se han basado en modelos basados en la identidad: verifica quién es alguien y luego permite el acceso. Estos sistemas usan nombres de usuario, contraseñas y tokens para confirmar la identidad.

Pero aquí está el problema: la identificación no prueba la autorización. Verificar quién es alguien no significa que deba acceder a un sistema. Esta brecha entre identidad y autenticación es una debilidad crítica, y los atacantes la explotan a diario.

En entornos basados en la identidad, una sola credencial robada—ya sea una contraseña o una clave API—puede abrir sistemas completos. Y una vez dentro, los atacantes se mueven lateralmente entre plataformas, wallets y servicios. Exactamente lo que ocurrió en Bybit.

La IA ha superado la seguridad tradicional

El auge de los ataques impulsados por IA ha hecho que la seguridad basada en identidad sea aún más vulnerable. Los atacantes ahora utilizan automatización, deepfakes y phishing hiper-dirigido para eludir las defensas humanas.

Un informe de Capgemini de 2024 mostró que el 97% de las organizaciones experimentaron violaciones relacionadas con amenazas generadas por IA. En el caso de Bybit, los atacantes utilizaron phishing, intercambio de SIM y códigos MFA interceptados para penetrar el sistema. Una vez que obtuvieron acceso, el daño fue instantáneo e irreversible.

Herramientas tradicionales como la MFA y los gestores de contraseñas no pueden mantenerse al día. La superficie de ataque ha cambiado, pero la estrategia de defensa no.

Un nuevo modelo: acceso basado en cifrado con ML-DAES

Para prevenir estas fallas, la industria necesita una nueva base. Aquí es donde entra ML-DAES (Multi-Layer Dynamic Access Encryption Security).

ML-DAES elimina contraseñas y claves API. En su lugar, utiliza credenciales cifradas específicas de cada aplicación que los usuarios nunca ven, almacenan ni comparten. No hay nada que pescar, robar o usar indebidamente. Y dado que cada credencial es específica del sistema, incluso si se compromete un punto de acceso, no puede usarse en otro lugar.

Esto desplaza la autenticación de la identidad hacia la autorización cifrada—un modelo que neutraliza el phishing, previene movimientos laterales y elimina el riesgo de credenciales internas.

¿Qué habría pasado si Bybit hubiera usado ML-DAES?

- Los correos de phishing habrían fallado: no habría credenciales para entregar.

- El intercambio de SIM y la interceptación de MFA serían irrelevantes.

- Las claves API no existirían en un formato utilizable.

- Incluso si los atacantes penetraran un sistema, no podrían avanzar. ML-DAES habría segmentado el acceso, bloqueado los movimientos laterales y hecho inútil cualquier acceso robado.

En resumen: la brecha nunca habría ocurrido.

Más allá de la seguridad: cumplimiento y eficiencia

ML-DAES también automatiza el cumplimiento. Con registros de acceso inmutables y firmados criptográficamente, las empresas cumplen regulaciones como MiCA, SEC y GDPR sin esfuerzo.

Los equipos de TI ahorran tiempo al no tener que restablecer contraseñas ni realizar aprovisionamiento manual. Y con menos brechas, las aseguradoras reducen las primas. El resultado: mayor seguridad, operaciones más fluidas y menores costos.

La industria debe avanzar

El ataque a Bybit no es solo una historia de advertencia, es un punto de inflexión. La seguridad basada en la identidad ya no es viable en un mundo de amenazas de IA y exploits automatizados.

Para proteger miles de millones en activos digitales—y la confianza de los inversores—la industria debe transitar hacia modelos de acceso basados en cifrado. ML-DAES ofrece un camino probado hacia adelante.

El momento de actuar es ahora. No con más parches, sino con un replanteamiento completo de la seguridad: diseñado para las amenazas actuales, no para los supuestos de ayer.

By MyCena | Posted on: 21 marzo 2025

Eliminando el riesgo cibernético número 1 en las operaciones marítimas—sin cambiar la forma en que…

En ciberseguridad marítima, la amenaza más peligrosa no siempre es la que acapara los titulares. Mientras que el malware y el ransomware llaman la atención, más del 90 % de los ciberataques comienzan con algo mucho más simple: credenciales robadas.

En las operaciones marítimas, esta vulnerabilidad se magnifica. La alta rotación de tripulación, los sistemas remotos, el amplio acceso de terceros y la logística compleja crean innumerables puntos de entrada. Las contraseñas se comparten, reutilizan o almacenan de manera insegura de forma rutinaria, convirtiéndolas en el eslabón más débil de entornos que, de otro modo, serían seguros.

La cruda realidad: su mayor riesgo cibernético no es el malware, sino el mal uso de credenciales. Ningún firewall ni antivirus puede proteger completamente sus sistemas si el acceso sigue vinculado a contraseñas que la tripulación debe gestionar.

Por qué los modelos de acceso tradicionales fallan

Durante décadas, las organizaciones marítimas han confiado en la seguridad basada en la identidad: verificar la identidad de alguien y luego conceder acceso. Pero este modelo depende de contraseñas gestionadas por empleados, que son inherentemente vulnerables.

A pesar de la formación, el phishing sigue siendo una amenaza persistente. Las credenciales se reutilizan, se olvidan o se exponen. Y una vez comprometido un conjunto, los atacantes pueden moverse lateralmente por los sistemas conectados, aumentando el daño.

El problema radica en una suposición peligrosa: creer que saber quién es alguien equivale a confirmar que está autorizado. Esta brecha entre identificación y autenticación deja a las operaciones marítimas expuestas a un único punto de fallo.

Un modelo más inteligente: acceso basado en cifrado con ML-DAES

Para eliminar este riesgo, el control de acceso debe evolucionar. Multi-Layer Dynamic Access Encryption Security (ML-DAES) de MyCena elimina las contraseñas del control humano.

Con ML-DAES, se crean y distribuyen automáticamente credenciales cifradas, dinámicas y específicas del sistema, sin que los empleados las vean ni manipulen. No hay nada que compartir, almacenar o robar. Incluso si alguien hace clic en un enlace de phishing, los atacantes se quedan con las manos vacías.

Este enfoque hace que el acceso sea a prueba de manipulaciones, phishing y listo para auditorías, sin alterar el funcionamiento de la tripulación.

En escenarios marítimos de alto riesgo, como operaciones portuarias, flotas de transporte o plataformas offshore con equipos rotativos, ML-DAES asegura el acceso a todos los sistemas sin interrumpir los flujos de trabajo.

Cumplimiento simplificado y eficiente

ML-DAES no solo mejora la seguridad: también simplifica el cumplimiento con GDPR, IMO y otras regulaciones marítimas. La gestión automática de credenciales y los registros de acceso en tiempo real facilitan las auditorías. Los equipos de TI ahorran tiempo, y las organizaciones suelen calificar para primas más bajas de ciberseguro gracias a la reducción drástica del riesgo de brechas.

Trace un nuevo rumbo en ciberseguridad

No puede impedir que las amenazas apunten a sus barcos. Pero con ML-DAES, puede impedir que entren.

Esto es más que una solución de ciberseguridad: es un cambio estratégico que fortalece la resiliencia, protege los datos y genera confianza en toda su operación. ¿Listo para reducir riesgos y quitarle carga a su tripulación?

Contáctenos hoy para programar una demostración personalizada o solicitar una evaluación de seguridad para sus operaciones marítimas.

By MyCena | Posted on: 6 mayo 2024

El 95 % de los ciberataques ocurren por errores humanos

Hoy es el Día Mundial de la Contraseña. Pero, ¿te has preguntado alguna vez por qué existe este día?

Imagina que los empleados fabricaran sus propias llaves para la oficina. ¡Sería una locura, verdad?

¿ENTONCES POR QUÉ PERMITIR QUE LOS EMPLEADOS CREAN SUS PROPIAS CONTRASEÑAS?

Especialmente cuando el 95 % de las brechas de seguridad se deben a errores humanos (fuente: WEF).

Es hora de que las empresas den un giro y comiencen a controlar su propio acceso.

Con las soluciones de seguridad de MyCena, las empresas generan y distribuyen contraseñas cifradas altamente seguras a los empleados, de modo que nunca las conocen y no pueden divulgarlas.

No más contraseñas para crear, escribir o recordar. Y ninguna identidad que robar.

By MyCena | Posted on: 15 abril 2024

Microsoft dejó expuestas las contraseñas internas en su último fallo de seguridad.

Sin protección mediante contraseña, un servidor de Microsoft que contenía diversas credenciales de seguridad utilizadas por los empleados para acceder a los sistemas internos era accesible desde cualquier lugar con conexión a internet.

El acceso no autorizado es la principal vulnerabilidad en ciberseguridad. Las empresas deben controlar sus credenciales y cifrarlas para evitar que sean conocidas y divulgadas.

By MyCena | Posted on: 19 febrero 2024

Los hackers «roban tu rostro» para crear deepfakes que roban cuentas bancarias.

Al no existir forma de validar la identidad a partir de los datos biométricos de los usuarios, los sistemas financieros están enormemente expuestos al fraude por robo de identidad.

La autenticación biométrica es una alternativa práctica al código PIN, pero no más segura. ¿Por qué? Porque tus huellas dactilares, tu rostro y tu voz no son secretos.

=> Los datos biométricos están siendo cada vez más recopilados, almacenados y analizados por actores maliciosos.

=> Al explotar las bases de datos de vídeo de las cámaras IP, los hackers pueden recopilar fragmentos del iris y las huellas dactilares y "con suficiente repetición, potencia de cálculo y tiempo, pueden potencialmente descifrar los datos biométricos completos de una persona".

Los datos biométricos son útiles para la autenticación presencial, pero muy peligrosos para la autenticación remota. Son como una clave compleja. Una vez transmitidos, los usuarios no autentican los datos biométricos reales, sino que verifican algo muy parecido a una contraseña.

Nuestro sistema financiero se basa en una gran cantidad de confianza tácita pero no verificada. Esta situación se verá agravada por tecnologías como los deepfakes mientras nuestras instituciones bancarias sigan confiando en las copias biométricas transmitidas.